Windows DCOM- kovennusten vaikutukset

Windowsin tietoturvapäivityksen KB500442 viimeinen vaihe astuu voimaan 14. maaliskuuta. Päivityksen myötä DCOM kovennuksia ei voi enää ohittaa ja tämä saattaa johtaa siihen, että OPC Classic-protokollalla rakennetut yhteydet menevät poikki ja tiedonsiirto eri järjestelmien välillä katkeaa. Tässä kirjoituksessa kerromme tarkemmin siitä, missä tapauksissa on ryhdyttävä toimeen ja miten tiedonsiirto saadaan jatkumaan.

DCOM kovennusten taustatekijät lyhyesti

DCOM (Distributed Component Object Model) on vuodesta 1996 käytössä ollut Microsoftin patentoima teknologia verkkolaitteiden ohjelmistokomponenttien väliseen viestintään. Kesäkuussa 2021 havaittiin tietoturvahaavoittuvuus (CVE-2021-26414) Microsoft Windowsin-käyttöjärjestelmissä. Haavoittuvuudessa DCOM paljastui hakkereiden yleiseksi hyökkäysvektoriksi. Teollisuuden automaatiojärjestelmät hyödyntävät laajasti DCOM protokollaa, joten ne ovat erityisesti muutostarpeiden kohteena.

Windows on julkaissut tietoturvakorjaukset edellä mainittuun tietoturvahaavoittuvuuteen. DCOM kovennusten voimaantulo tulee kuitenkin aiheuttamaan yhteensopivuusongelmia eri automaatiojärjestelmien välillä, esimerkiksi tiedonvälitys ohjelmoitavien logiikoiden (PLC) kautta saattaa häiriintyä. Yhteensopivuusongelmien vuoksi kovennusten voimaantulo toteutettiin vaiheittain. Näin toimijat saivat aikaa valmistautua muutokseen.

DCOM kovennusten aikajana

8. kesäkuuta 2021

Kovennukset oletuksena pois käytöstä, käyttöönotto mahdollista konfiguraation avulla.

14. kesäkuuta 2022

Kovennukset oletuksena käytössä, ohittaminen mahdollista konfiguraation avulla.

14.maaliskuuta 2023

Kovennukset oletuksena käytössä. Kovennuksia ei voi ohittaa.

Vaikutukset – mikä menee rikki?

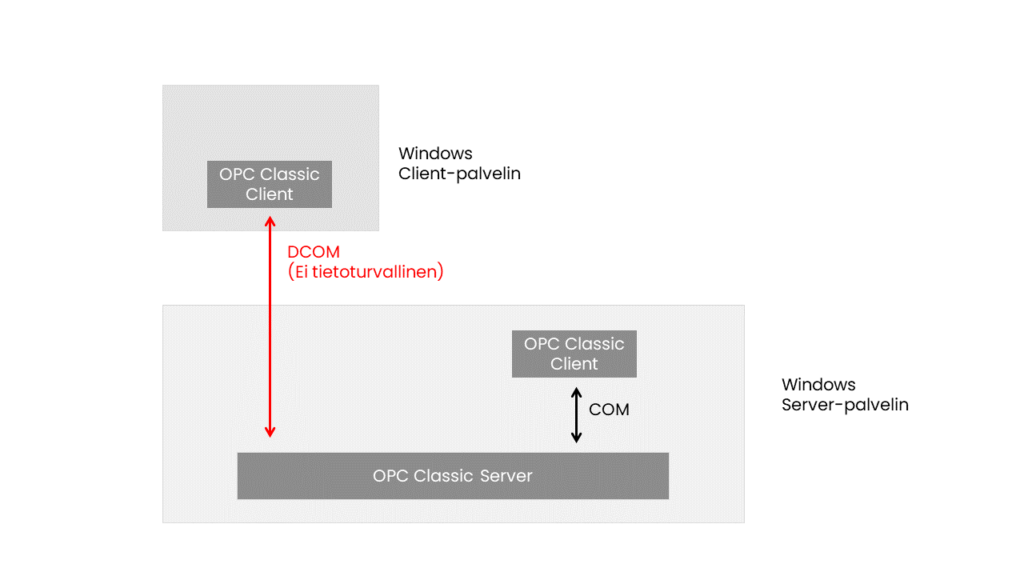

Sovellukset, jotka kommunikoivat DCOM:in avulla. Toisin sanoen sovellukset Windowsin käyttöjärjestelmissä, jotka käyttävät OPC Classic-standardia tiedonsiirtoon eri palvelimien välillä. Alla olevassa kuvassa (Kuva 1) on havainnoitu muutoksia vaativa lähtötilanne:

Windows Clientin ja Serverin välinen yhteys ei ole tietoturvallinen ja kovennusten tullessa voimaan yhteys katkeaa. OPC Classic Client palvelimen sisällä tulee toimimaan myös kovennusten voimaantuloon jälkeen, sillä se ei hyödynnä DCOM-yhteyttä.

Mistä tiedämme, että järjestelmässämme on DCOM-yhteyksiä käytössä?

Jos organisaatiossa ei olla varmoja löytyykö DCOM toteutuksia operatiivisessa käytössä, eräs paljon käytetty ja suositeltava tapa selvittää asia on skannata verkko DCOM käytön osalta, tai pyytää ulkoista asiantuntijaa apuun, esimerkiksi Novotekia.

Miten tiedonsiirto saadaan jatkumaan?

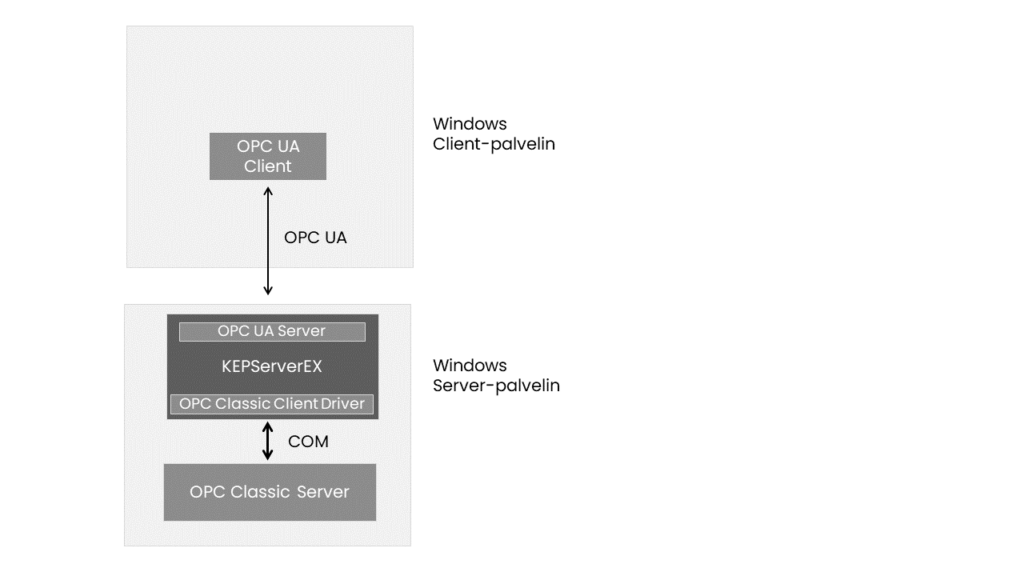

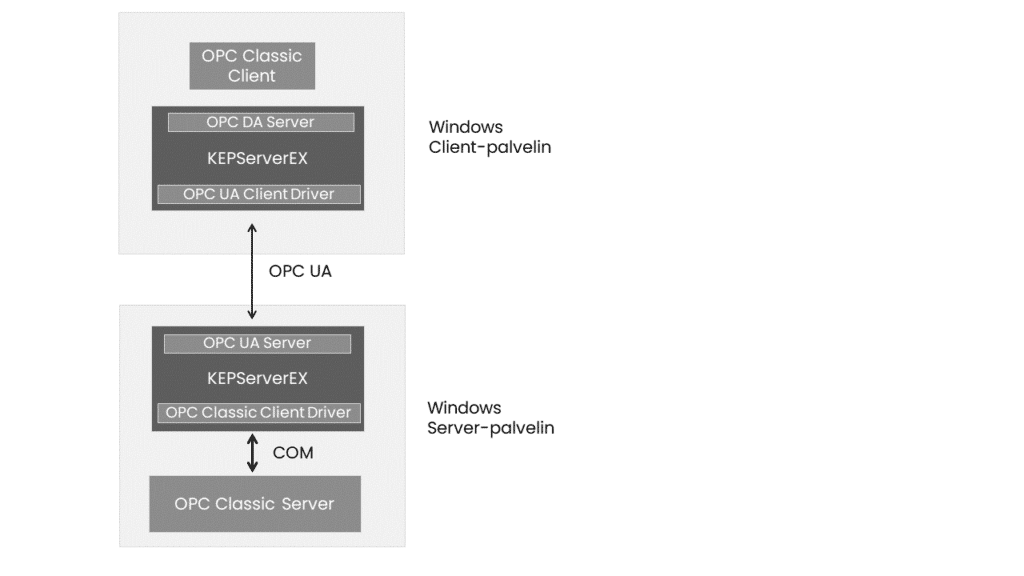

Korjaavina toimenpiteinä on muuttaa Classic palvelin OPC UA:ta hyödyntäväksi tai tehdä OPC UA Tunnelointi (kuvat 2 ja 3). Classic palvelimen muuttaminen OPC UA:ksi on yksinkertainen keino modernisoida järjestelmä. Tunnelointia tarvitaan, kun Client ja/tai Serveri ei tue OPC UA:ta. Tunnelointi onnistuu esimerkiksi Kepserverin avulla.

Yhteenveto

Windows suorittaa 14. maaliskuuta viimeisen vaiheen tietoturvapäivityksestään, jossa DCOM kovennukset tulevat oletusarvoisesti voimaan eikä niitä pysty enää ohittamaan. Päivitys vaikuttaa niiden teollisuuden automaatiojärjestelmien tiedonkulkuun, jotka siirtävät tietoa eri palvelimien välillä DCOM-yhteyttä hyödyntäen. Kovennuksilla ei ole vaikutuksia OPC UA:n toimintaan, vaan vanhempaan OPC Classiciin. Suosittelemme vahvasti OPC Classic-yhteyksien korvaamista OPC UA-yhteyksillä. OPC UA on moderni ja turvallinen tapa luoda yhteyksiä eri järjestelmien välille.

Mikäli haluat lisätietoja aiheesta tai haluat sopia muutosten toteutuksesta, ole meihin yhteydessä. Tiedonsiirtoprojektit ovat meille peruskauraa ja autamme mielellämme!

Kirjoituksen tekninen asiantuntija: Jari Iivanainen – Solution Manager